我阅读了关于如何保护我的网站免受ASP.NET MVC Web应用程序中的CSRF攻击.他们提到了两种方法:

>使用< @ Html.AntiForgeryToken()>使用令牌验证和[ValidateAntiforgeryToken]

>使用HTTP引用者验证如:

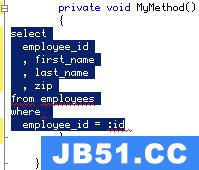

public class IsPostedFromThisSiteAttribute : AuthorizeAttribute

{

public override void OnAuthorize(AuthorizationContext filterContext)

{

if (filterContext.HttpContext != null)

{

if (filterContext.HttpContext.Request.UrlReferrer == null)

throw new System.Web.HttpException("Invalid submission");

if (filterContext.HttpContext.Request.UrlReferrer.Host !=

"mysite.com")

throw new System.Web.HttpException

("This form wasn't submitted from this site!");

}

}

}

和

[IsPostedFromThisSite] public ActionResult Register(…)

所以我很困惑我是否应该使用他们两个来保护我的网站免受CSRF攻击,还是我可以选择这些方法之一?

解决方法

检查引荐来源是有问题的.首先,HTTP规范专门允许客户端不发送引用字符串(出于各种隐私的原因).所以,你的一些客户可能不包括它.第二,引荐人字符串可能会被欺骗,如果攻击者有足够的技能,可以使他们看起来像他们为了执行成功的CSRF攻击而需要的.

使用CSRF验证令牌是一种更强大的方法,是减轻对CSRF攻击的首选方法.您可以阅读OWASP CSRF Cheat Sheet这个原因.

我也会指出,没有理由不能同时做到这一点.防御深度(DiD)策略通常是可取的,所以攻击者需要击败多个独立的防御来执行成功的攻击.您可以执行弱引用者检查方法(如果客户提供引荐来源,请确保在对请求采取行动之前应该是什么;如果引用者不存在,请继续进行,如果它存在并正确)以及一个CSRF验证令牌.这样,如果客户端提供了参考信息,同时仍然使用更强大的验证令牌方法.

版权声明:本文内容由互联网用户自发贡献,该文观点与技术仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请发送邮件至 dio@foxmail.com 举报,一经查实,本站将立刻删除。