一、背景介绍

svnServer在内网环境,测试环境搭建在阿里云公网上,分为DBServer和WebServer。每次手动部署时都需要诸多步骤,开启多个终端操作,可谓耗时又繁琐,再加上新人经验不足,部署过程时常出现问题。

手动部署测试环境的步骤:

| 服务器 | 操作步骤 |

| svnServer(内网) |

|

| 本地PC |

|

DBServer (公网) |

|

WebServer (公网) |

|

二、解决方案

长此以往下去,终究是不可行的!

如果用shell固化所需执行的步骤、执行的命令,对新手而言是不是简易多了呢?

如果只在一台server上就将所有的步骤执行完了,是不是更完美了呢?

既然svnServer作为部署工作的入口,那就把它作为console。

定下console之后,问题又来了,它如何与公网的server“沟通”呢?ssh主机互信来帮忙!通过主机互信,打通内外网,跨起一座沟通的桥梁。

按照部署步骤,可归纳为4个阶段:

使用shell脚本部署的步骤:

| 服务器 | 操作步骤 |

| svnServer(内网) |

|

通过shell脚本来部署,感觉要操作的内容减少了,这个过程简单了、顺畅了!

三、脚本编写及调试

有了以上的解决方案,就开始实践,毕竟实践出真知!

3.1 ssh主机互信

1.在3台server生成各自的创建RSA密钥和公钥;

| ssh-keygen -t rsa |

2.整合公钥文件,将所有的key文件汇总到内网server的认证文件中;

sshsvnServercat ~/.ssh/id_rsa.pub >> ~/.ssh/authorized_keys sshDBServercat ~/.ssh/id_rsa.pub >> ~/.ssh/authorized_keys sshWebServercat ~/.ssh/id_rsa.pub >> ~/.ssh/authorized_keys |

3.分发整合的key认证文件,到各server上;

scp ~/.ssh/authorized_keysDBServer:~/.ssh/ scp ~/.ssh/authorized_keys WebServer:~/.ssh/ |

4.验证互信

| ssh DBServer |

OK,主机互信搞定,各台server已经可以“免签”了。

3.2 编写脚本

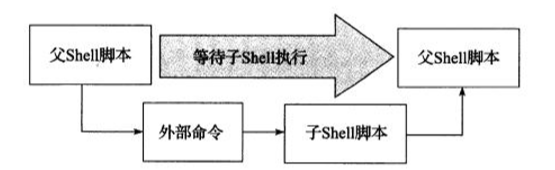

脚本分为两层,svnServer上的脚本远程调用DBServer、WebServer 上的脚本,进行环境准备、安装部署。

1pre_env.sh,远程调用shell脚本,实现停止web应用服务;删除旧文件;

2copy_build.sh,通过scp命令,将应用直接从svnServer上传到web和DBserver上;

3deploy_db.sh、4deploy_web.sh

四、总结

通过编写该脚本,规避了误操作的风险,提高了部署的效率。同时也实现了学有所用!

版权声明:本文内容由互联网用户自发贡献,该文观点与技术仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请发送邮件至 dio@foxmail.com 举报,一经查实,本站将立刻删除。